A Microsoft emitiu um alerta preocupante através de uma nova publicação no seu blogue oficial, revelando números alarmantes sobre um novo malware. A gigante tecnológica advertiu que o "Lumma", um software malicioso focado no roubo de informação, conseguiu comprometer mais de 394.000 sistemas Windows em todo o mundo. Este impressionante número de infeções ocorreu num curto espaço de apenas dois meses, entre 16 de março de 2025 e 16 de maio de 2025.

O que é o Lumma e quem está por detrás?

Segundo a Microsoft, o Lumma Stealer, também conhecido como LummaC2, é um malware comercializado no modelo de "Malware-as-a-Service" (MaaS). Isto significa que os seus criadores, identificados como o grupo Storm-2477, disponibilizam esta ferramenta a outros cibercriminosos. Estes últimos utilizam o Lumma para subtrair dados sensíveis de diversas aplicações, incluindo navegadores de internet, carteiras de criptomoedas e outras localizações críticas nos sistemas infetados.

Como é que o Lumma se propaga?

A tecnológica de Redmond detalhou os vários métodos de distribuição do Lumma. Entre as táticas utilizadas pelos cibercriminosos contam-se campanhas de phishing por email, malvertising (publicidade maliciosa online), descargas automáticas (drive-by downloads) a partir de websites comprometidos, aplicações que escondem o malware (trojanized apps) e até mesmo falsos testes CAPTCHA enganosos.

No caso do malvertising, a Microsoft exemplifica com anúncios falsos que promovem a "descarga do Notepad++" ou uma "atualização do Chrome" para ludibriar as vítimas. Para evitar cair nestas armadilhas, é crucial que os utilizadores descarreguem software apenas dos respetivos sites oficiais.

Contudo, o perigo não se esgota na obtenção de software. Mesmo que tenha descarregado o seu navegador de uma fonte segura, o Lumma pode infetar o sistema através de outros vetores, como salientado pela Microsoft. Uma vez bem-sucedida a infeção, o Lumma consegue extrair informações de navegadores baseados em Chromium, como o Chrome ou o Edge, e também do Firefox, que utiliza o motor Gecko.

Que tipo de informação o Lumma consegue roubar?

A Microsoft explicou detalhadamente as capacidades de roubo de dados do Lumma:

- Credenciais e cookies do navegador: O Lumma Stealer extrai palavras-passe guardadas, cookies de sessão e dados de preenchimento automático de navegadores baseados em Chromium (incluindo o Edge), Mozilla e Gecko.

- Carteiras de criptomoedas e extensões: Procura ativamente por ficheiros de carteiras, extensões de navegador e chaves locais associadas a carteiras como MetaMask, Electrum e Exodus.

- Diversas aplicações: O malware visa dados de várias redes privadas virtuais (VPNs) (ficheiros .ovpn), clientes de email, clientes de FTP e da aplicação Telegram.

- Documentos do utilizador: Recolhe ficheiros encontrados nos perfis dos utilizadores e noutros diretórios comuns, especialmente aqueles com extensões .pdf, .docx ou .rtf.

- Metadados do sistema: O Lumma Stealer compila telemetria do anfitrião, como informação do CPU, versão do sistema operativo, localidade do sistema e aplicações instaladas, com o objetivo de preparar futuros ataques ou para traçar o perfil das vítimas.

Quais as regiões mais afetadas?

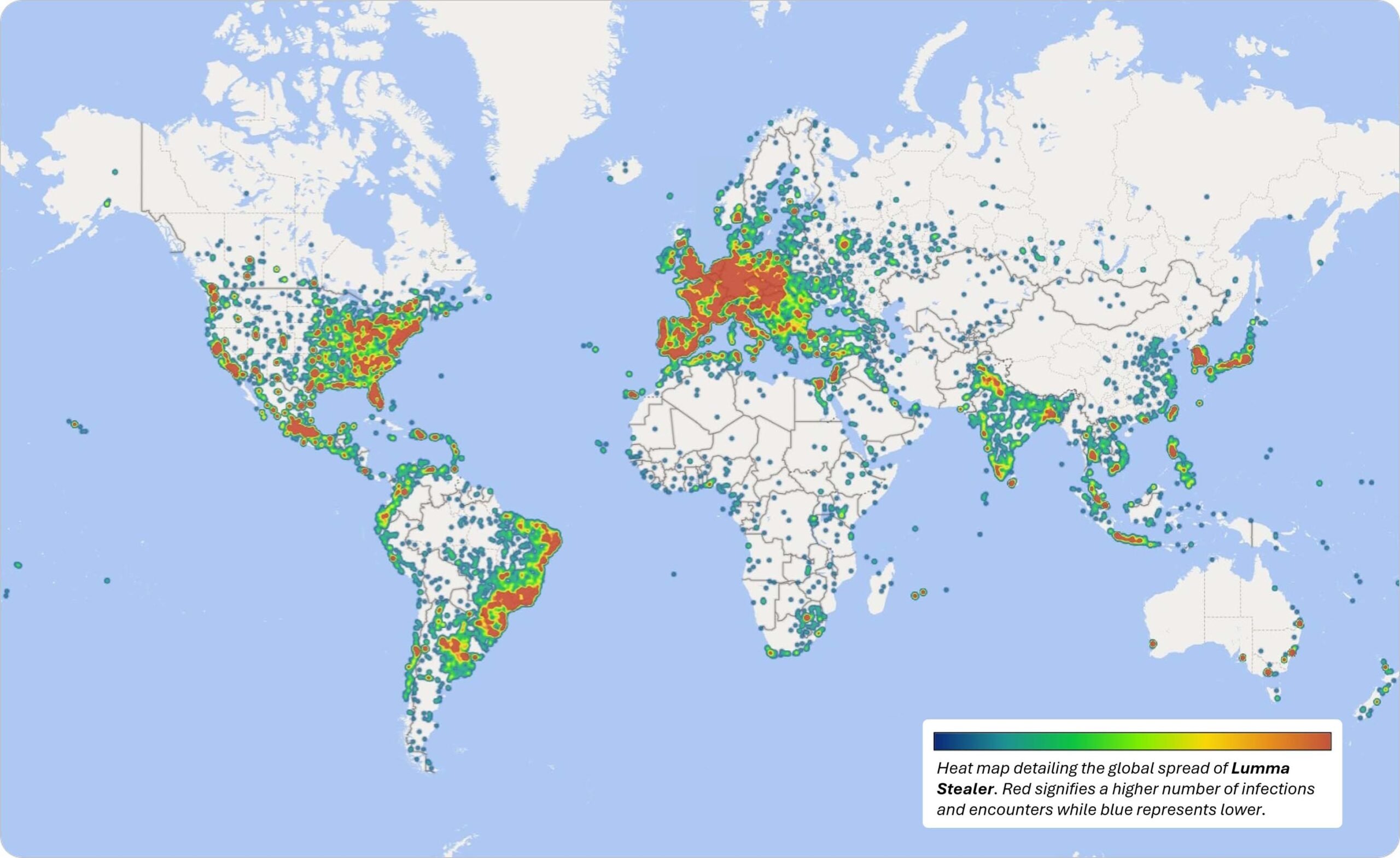

Num mapa de calor divulgado, a Microsoft ilustra o vasto alcance geográfico do Lumma. Observa-se maior atividade na Europa, na costa leste dos Estados Unidos da América e em muitas partes da Índia.

Boas notícias: Microsoft Defender já deteta o Lumma

Felizmente, nem tudo são más notícias. A Microsoft concluiu a sua publicação com uma nota positiva, confirmando que o seu antivírus, o Microsoft Defender, já é capaz de detetar o LummaC2. O malware será identificado sob as seguintes designações de Trojans ou comportamento suspeito:

- Behavior:Win32/LuammaStealer

- Trojan:JS/LummaStealer

- Trojan:MSIL/LummaStealer

- Trojan:Win32/LummaStealer

- Trojan:Win64/LummaStealer

- TrojanDropper:Win32/LummaStealer

- Trojan:PowerShell/Powdow

- Trojan:Win64/Shaolaod

- Behavior:Win64/Shaolaod

- Behavior:Win32/MaleficAms

- Behavior:Win32/ClickFix

- Behavior:Win32/SuspClickFix

- Trojan:Win32/ClickFix

- Trojan:Script/ClickFix

- Behavior:Win32/RegRunMRU

- Trojan:HTML/FakeCaptcha

- Trojan:Script/SuspDown

Esta capacidade de deteção estende-se também ao Defender for Office 365 e ao Defender for Endpoint. Os interessados podem encontrar mais detalhes técnicos sobre o Lumma na publicação oficial do blogue da Microsoft e no anúncio correspondente.