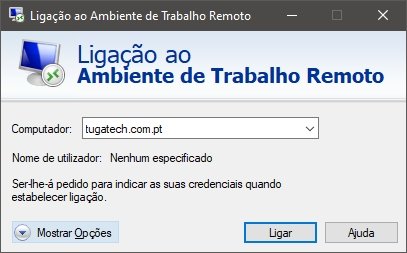

Ataques DDoS tem vindo a ser cada vez mais vulgares pela Internet, e recentemente uma nova técnica tem vindo a ser usada para ampliar este género de ataques contra potenciais vitimas, usando o serviço de Ambiente de Trabalho Remoto do Windows.

Este protocolo da Microsoft permite que sejam feitas ligações remotas a ambientes Windows através da Internet, e normalmente é usada para aceder a servidores online e a ambientes de trabalho virtuais para empresas. No entanto, de acordo com um conjunto de investigadores, este protocolo encontra-se agora a ser usado também para ampliar possíveis ataques DDoS.

A amplificação é possível visto que, com cada pedido de login sobre o protocolo, o servidor responde com uma notificação de que o login foi aceite ou não. O problema encontra-se no facto que esta resposta possui um tamanho consideravelmente superior do que o pedido inicialmente feito.

Um atacante pode modificar os pedidos para aparentarem serem feitos de um determinado IP com um valor relativamente pequeno de tráfego, e o servidor usado no ataque passa a enviar o pedido de reposta consideravelmente mais elevado para o servidor de destino – que neste caso será o IP da vitima que se pretende atacar. Explorando este ataque, cerca de 1 Gbps de pedidos podem ser convertidos em mais de 860 Gbps contra potenciais vítimas.

De acordo com os investigadores da empresa de segurança Netscout, existem atualmente na internet mais de 33.000 servidores RDP que podem ser abusados usando este método. Uma forma dos administradores de sistemas mitigarem o mesmo passa por permitirem apenas o envio de pacotes TCP – uma vez que os pedidos de resposta usados para o ataque aproveita-se da tecnologia UDP para efetuar a replicação contra as vitimas.

Nenhum comentário

Seja o primeiro!