De tempos a tempos surgem novas campanhas de malware focadas em dispositivos Android, e recentemente foi descoberta mais uma, que pode ter infetado milhões de dispositivos em todo o mundo.

Os investigadores da empresa de segurança Kaspersky revelaram ter descoberto uma nova campanha do malware Necro, que pode ter infetado mais de 11 milhões de dispositivos em todo o mundo. Este malware distribui-se sobretudo sobre SDKs maliciosos, e pode ter chegado a aplicações que estão disponíveis via a Google Play Store.

O malware usa SDKs, que normalmente são usados em várias aplicações legítimas para incluir novas funcionalidades e ferramentas. Este género de conteúdos são usados em apps como o Spotify, YouTube, entre muitas outras.

Neste caso, o malware foca-se em SDKs que foram maliciosamente modificados, para integrar o malware no mesmo, e assim poderem-se distribuir por apps aparentemente legitimas – e onde, muitas vezes, nem mesmo os programadores destas possuem conhecimento de estarem a distribuir o malware.

O malware Necro pode realizar várias atividades maliciosas uma vez instalado nos dispositivos, entre as quais carregar publicidade no sistema e nas apps do mesmo, ativar módulos diferentes de JavaScript, recolher dados do dispositivo e dos utilizadores, ou redirecionar o tráfego pelo dispositivo, e usar o mesmo como um proxy.

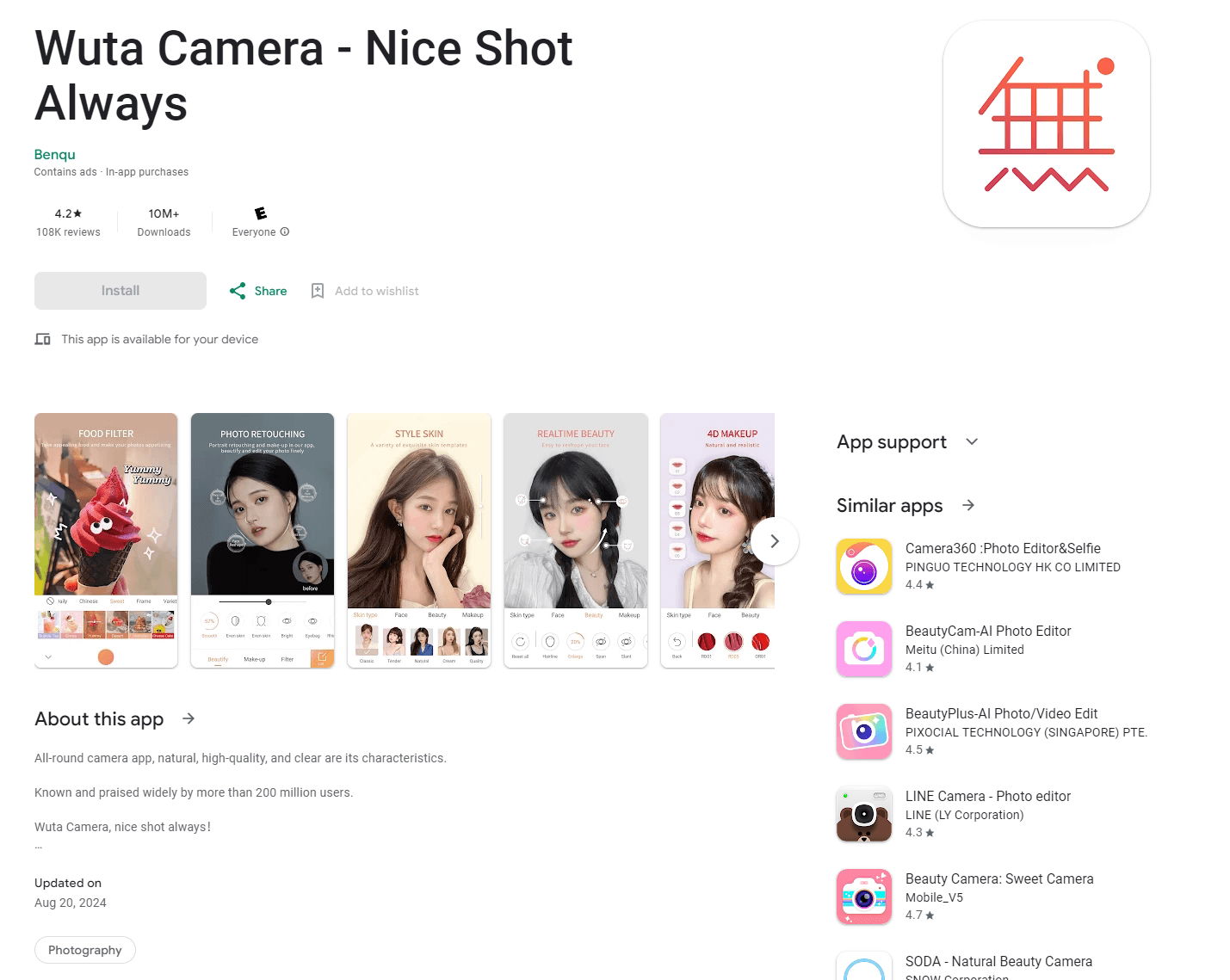

Os investigadores descobriram a existência do Necro em pelo menos duas aplicações populares na Play Store da Google, que contam com milhares de downloads. A primeira foi a “Wuta Camera”, uma aplicação de edição de fotos, que conta com mais de 10,000,000 downloads.

A segunda aplicação onde o mesmo foi descoberto terá sido na Max Browser, que conta com mais de 1 milhão de downloads. Ambas as aplicações foram removidas da Play Store depois de a Google ter sido notificada pelos investigadores. Os programadores das apps afirmam desconhecer a origem do malware, sendo que no caso da Wuta Camera já se encontra disponível uma versão “segura” – embora os dispositivos anteriormente infetados podem ainda contar com o malware no mesmo.

Ambas as aplicações foram infetadas por um SDK conhecido como “Coral SDK”, que se foca na distribuição de publicidade. Este SDK usa código bastante ofuscado para ocultar as suas atividades, e assim evitar que seja identificado tanto pelos programadores como pelos mecanismos de segurança.

Fora da Play Store também foram encontradas dezenas de aplicações com o malware Necro, nomeadamente apps modificadas para certos fins e apps que prometem recursos pagos a custo zero.

É importante que os utilizadores verifiquem os seus dispositivos por aplicações potencialmente suspeitas que tenham sido descarregadas fora da Play Store, ou pelas duas apps descobertas dentro da plataforma da Google.

Nenhum comentário

Seja o primeiro!