Uma nova e perigosa campanha maliciosa, apelidada de ‘GreedyBear’, conseguiu infiltrar-se na loja de extensões da Mozilla, visando os utilizadores do Firefox. Através de 150 extensões fraudulentas, os cibercriminosos já terão roubado um valor estimado em 1 milhão de dólares a vítimas desprevenidas, fazendo-se passar por carteiras de criptomoedas.

A descoberta foi documentada pela empresa de segurança Koi Security, que detalhou o método de ataque e a sua impressionante escala, que parece ter sido impulsionada por ferramentas de Inteligência Artificial.

O método engenhoso para enganar as vítimas e a Mozilla

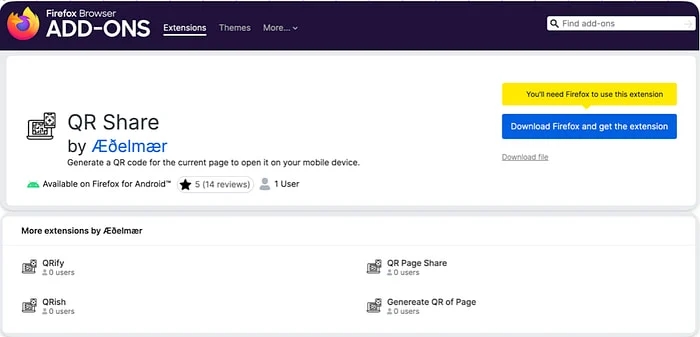

A estratégia dos atacantes é particularmente engenhosa. As extensões maliciosas fazem-se passar por carteiras de criptomoedas de plataformas conhecidas como MetaMask, TronLink e Rabby. Para contornar os sistemas de segurança da Mozilla, as extensões são inicialmente submetidas numa versão ‘limpa’ e inofensiva.

Após serem aprovadas e acumularem várias críticas positivas falsas para ganhar a confiança dos utilizadores, os seus criadores atualizam-nas, injetando o código malicioso. Este código funciona como um keylogger, capturando as credenciais das carteiras diretamente dos campos de preenchimento na interface da extensão e enviando-as para um servidor controlado pelos atacantes. Adicionalmente, o endereço IP da vítima é também transmitido, provavelmente para fins de rastreamento.

Uma operação em grande escala com a ajuda de IA

A campanha vai muito além das extensões para o Firefox. Segundo a Koi Security, os atacantes mantêm dezenas de sites de software pirata, falados em russo, que distribuem cerca de 500 executáveis de malware distintos, incluindo trojans genéricos, info-stealers como o LummaStealer e até ransomware.

Todos estes sites, juntamente com páginas que imitam a Trezor, Jupiter Wallet e falsos serviços de reparação de carteiras, estão ligados ao mesmo endereço de IP (185.208.156.66), que serve como centro de comando e controlo para a operação GreedyBear.

Um dos aspetos mais preocupantes, destacado pelo relatório, é o uso de Inteligência Artificial. A análise ao código da campanha revela artefactos gerados por IA, o que permite aos criminosos escalar as suas operações, diversificar os ataques e contornar a deteção de forma muito mais rápida e eficaz.

Expansão à vista e como se pode proteger

A Mozilla já removeu as 150 extensões fraudulentas da sua loja. No entanto, o facto de terem contornado o sistema de deteção de crypto-drainers implementado em junho de 2025 é um sinal de alerta.

A ameaça está longe de terminar. A Koi Security reporta ter encontrado sinais de que os operadores da GreedyBear estão a preparar a sua expansão para a Chrome Web Store, tendo já sido detetada uma extensão maliciosa chamada “Filecoin Wallet” que utiliza a mesma lógica de roubo de dados.

Para minimizar o risco de se tornar uma vítima, siga estas recomendações:

Leia sempre várias análises dos utilizadores antes de instalar qualquer extensão.

Verifique os detalhes do editor e a sua reputação.

A forma mais segura é aceder aos sites oficiais dos projetos de criptomoedas e usar as ligações diretas que eles fornecem para as extensões legítimas nas lojas online.

Nenhum comentário

Seja o primeiro!