Depois de ataques ransomware terem começado a ganhar popularidade, devido sobretudo ao potencial de as vítimas terem de pagar para recuperar os seus dados, agora a mesma ideia encontra-se a ser explorada por alguns grupos, mas com foco no GitHub.

De acordo com o investigador de segurança Germán Fernández, uma nova campanha encontra-se focada sobretudo para programadores e empresas que tenham conteúdos guardados no GitHub.

O investigador revelou ter descoberto uma nova campanha de extorsão, onde os repositórios das vítimas são encriptados e modificados no GitHub, e para se obter novamente acesso aos conteúdos é necessário realizar o pagamento de uma quantia via Telegram.

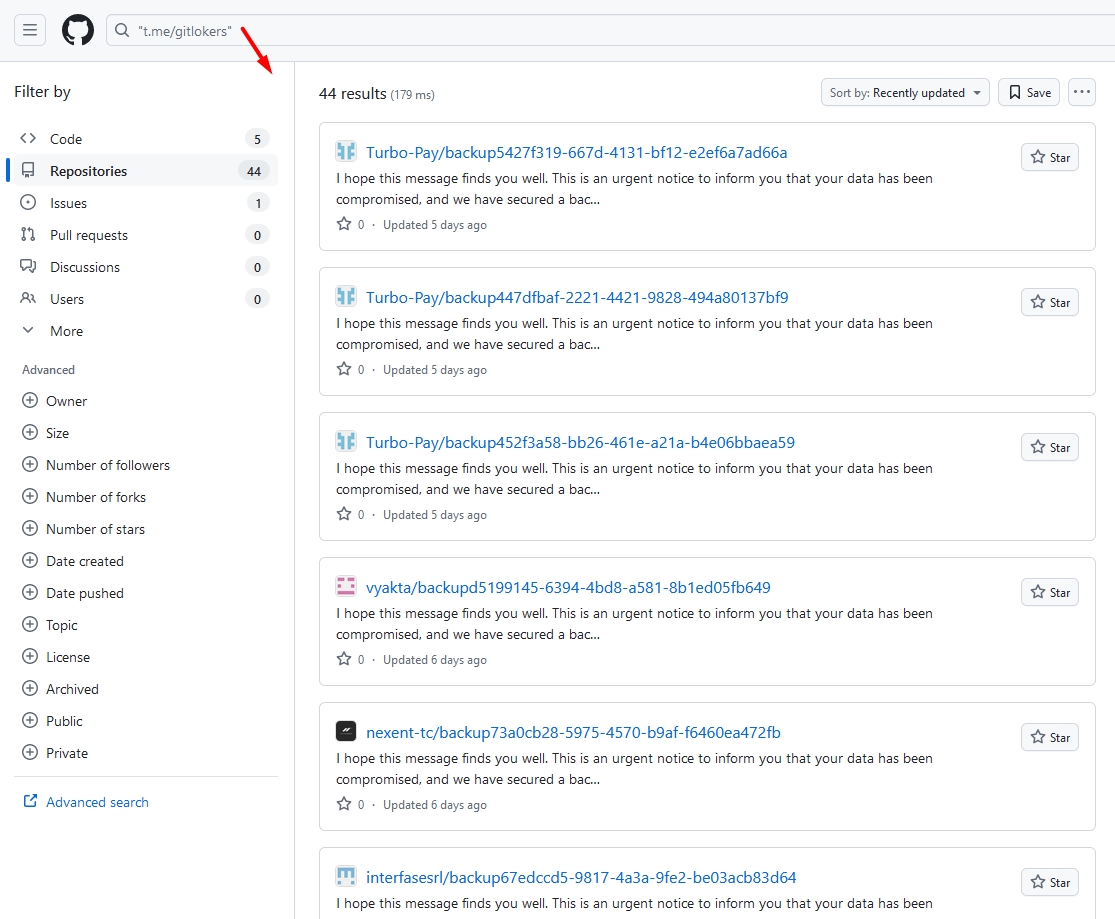

A campanha deste formato de ransomware possui o nome de “Gitloker”, e parte do nome do canal usado pelos atacantes para entrar em contacto com as vítimas do mesmo.

O ataque começa com o roubo dos dados de acesso às contas do GitHub, onde se tenha permissões para alterar os conteúdos dos repositórios. O atacante procede então com a eliminação dos conteúdos do repositório, alterando também o seu nome, e deixando apenas uma mensagem com os detalhes de como proceder ao pagamento para recuperar o conteúdo.

O atacante deixa a instrução para se entrar em contacto pelo Telegram, de onde se pode proceder à recuperação dos conteúdos através da realização de pagamentos diretos.

Este ataque tira proveito de contas potencialmente comprometidas do GitHub, como tal é importante garantir que as contas possuem as seguranças necessárias para prevenir acessos de terceiros, como ativar a autenticação em duas etapas e aplicar práticas de segurança regulares, verificar todos os emails da conta e verificar regularmente os membros ativos que estejam nos repositórios.

Nenhum comentário

Seja o primeiro!