A plataforma de videoconferências Zoom encontra-se a ser usada para ataques diretos, com o objetivo de levar ao roubo de carteiras de criptomoedas, usando as funcionalidades de controlo remoto da mesma.

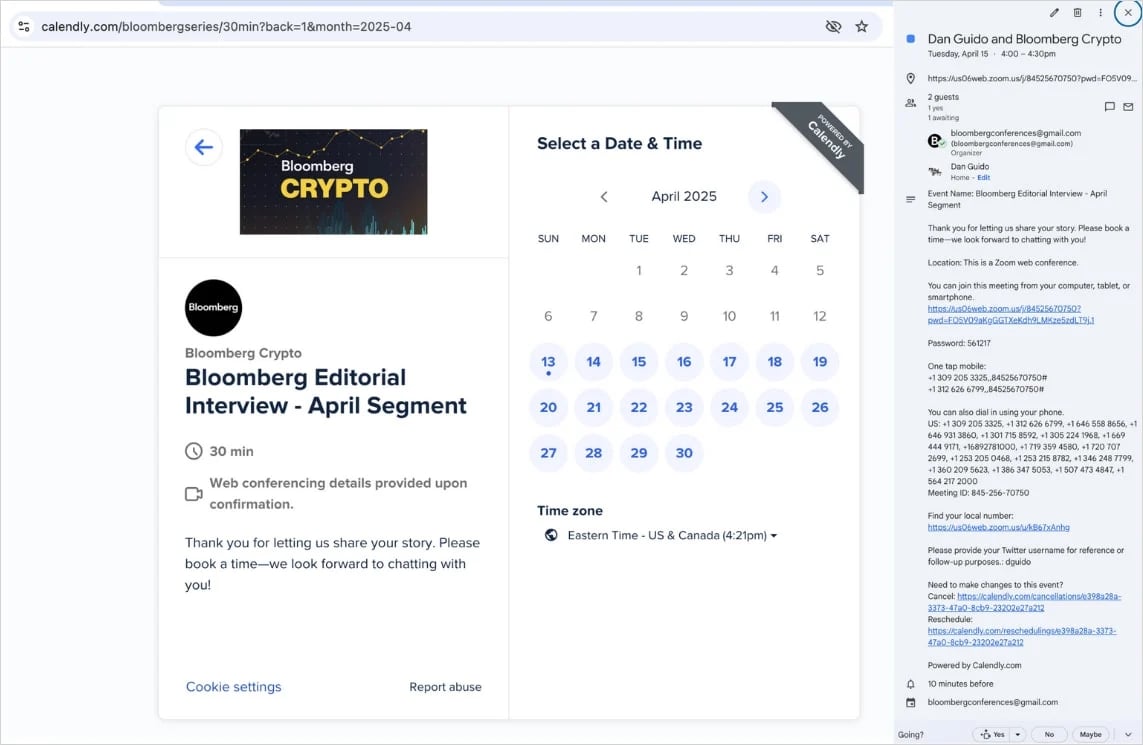

Segundo os investigadores da empresa Trail of Bits, um grupo conhecido como “Elusive Comet” encontra-se a usar as ferramentas de controlo remoto do Zoom, de forma a enganar as vítimas, e fornecer acesso remoto aos seus dispositivos.

Usando técnicas de engenharia social, as vítimas são levadas a permitir o controlo remoto dos seus dispositivos via o Zoom. A partir dai, os atacantes procedem com o roubo de dados potencialmente sensíveis, entre os quais encontra-se o roubo de carteiras de criptomoedas – que parece ser o foco atualmente do grupo.

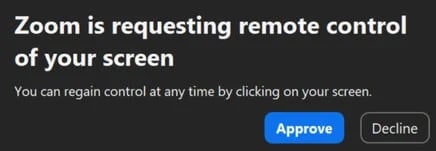

O esquema começa com as potenciais vítimas a receberem um pedido de entrevista, que será realizado via o Zoom. Caso as mesmas acedam ao pedido, e o aceitem, os atacantes começam a reunião via o Zoom com a partilha de ecrã ativada, e onde enviam um pedido de controlo remoto dos sistemas das vítimas.

Caso as vítimas sejam enganadas para ativarem o controlo remoto, acabam por permitir aos atacantes controlar remotamente os seus sistemas, e dessa forma, aceder a informação nos mesmos. O esquema tira ainda proveito de como o alerta de controlo remoto funciona e é apresentado no Zoom, o qual indica que a outra parte está a tentar requerer o controlo remoto do ecrã – e muitos podem pensar que será apenas para usar a funcionalidade de partilha de ecrã da plataforma.

Além do controlo remoto, os atacantes instalam ainda um backdoor no sistema, para garantir o acesso futuro ao mesmo até na eventualidade da sessão do Zoom terminar.

Uma das primeiras linhas de defesa encontra-se a nível dos utilizadores, que devem ter atenção às mensagens de permissão que são apresentadas. Ao mesmo tempo, deve-se ainda ter sistemas de segurança ativos que possam ajudar a identificar e bloquear ameaças que possam ser instaladas no sistema.

Esta nova técnica de ataque parece focada sobretudo para utilizadores envolvidos com plataformas de criptomoedas ou com o mercado de moedas digitais em geral.

Nenhum comentário

Seja o primeiro!