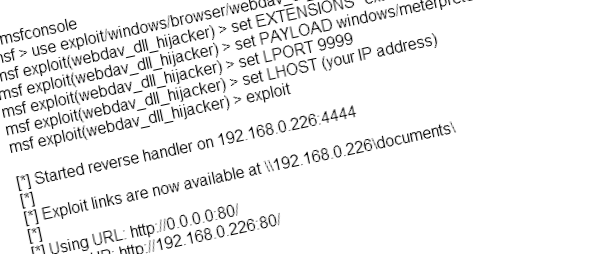

À cerca de 3 meses foi, pela primeira vez utilizado o método de ataque por DLL Hijacking em Windows e nas suas aplicações e a maioria das mesmas continua por corrigir.

Este método de ataque, também conhecido como binary planting, tem vindo a ser utilizado em mais de 150 aplicações nos ultimos meses, das quais, segundo a empresa de segurança Secunia, apenas 23 foram corrigidas.

Ainda de acordo com a Secunia, a maioria das correcções são feitas em empresas de pequeno porte e/ou projectos open source.

Sendo que estas vulnerabilidades têm vindo a ser alertadas em mailing lists de acesso público, a falha de segurança torna-se ainda mais importante, algo que, ainda de acordo com a Secunia e outra empresa de segurança eslovena, a ACROS Security, demora 3 ou mais meses para ser corrigida por empresas de grande porte e detentoras de software já massificado pelo mundo.

Este método de ataque, também conhecido como binary planting, tem vindo a ser utilizado em mais de 150 aplicações nos ultimos meses, das quais, segundo a empresa de segurança Secunia, apenas 23 foram corrigidas.

Ainda de acordo com a Secunia, a maioria das correcções são feitas em empresas de pequeno porte e/ou projectos open source.

Sendo que estas vulnerabilidades têm vindo a ser alertadas em mailing lists de acesso público, a falha de segurança torna-se ainda mais importante, algo que, ainda de acordo com a Secunia e outra empresa de segurança eslovena, a ACROS Security, demora 3 ou mais meses para ser corrigida por empresas de grande porte e detentoras de software já massificado pelo mundo.

Fonte: KeroDicas

Nenhum comentário

Seja o primeiro!