Cibercriminosos estão a utilizar uma página de internet fraudulenta, que se faz passar pelo conhecido antivírus Bitdefender, para disseminar o perigoso malware VenomRAT. Esta campanha tem como principal objetivo o roubo de credenciais de acesso a contas financeiras dos utilizadores, de acordo com uma investigação recente.

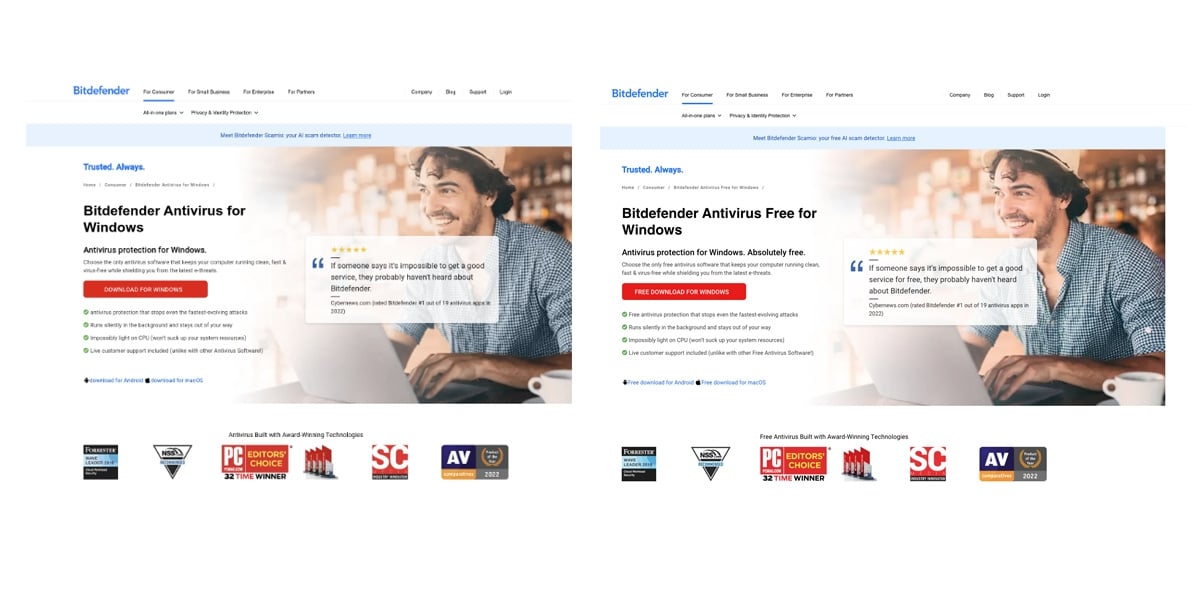

Os atacantes desenvolveram um website que imita de forma convincente a página legítima de download do Bitdefender para Windows. As vítimas são infetadas ao clicar num botão aparentemente autêntico "Download for Windows", que, na realidade, descarrega um arquivo malicioso. Este arquivo contém ficheiros executáveis configurados para instalar o VenomRAT, uma ferramenta utilizada para acesso remoto, registo de teclas premidas (keylogging) e extração de dados.

Um arsenal digital diversificado

Investigadores da empresa de cibersegurança DomainTools identificaram também, no mesmo conjunto de ficheiros maliciosos, código ligado ao SilentTrinity e ao StormKitty, dois malwares de código aberto. Segundo os especialistas, a inclusão destas ferramentas sugere uma estratégia dupla por parte dos criminosos: o StormKitty foca-se na recolha de dados financeiros e credenciais de carteiras de criptomoedas, enquanto o SilentTrinity é empregue para manter um acesso persistente e discreto aos sistemas infetados.

"Estas ferramentas funcionam em conjunto: o VenomRAT infiltra-se, o StormKitty recolhe as suas palavras-passe e informações de carteiras digitais, e o SilentTrinity assegura que o atacante consegue permanecer oculto e manter o controlo", explicou a DomainTools no seu relatório.

Para além de se fazerem passar pelo Bitdefender, os responsáveis por esta campanha poderão estar a utilizar a mesma tática com outras entidades fidedignas, como bancos e fornecedores de serviços de TI, de forma a alargar o alcance das suas atividades de phishing.

Bitdefender em ação contra a fraude

Contactada pelo Recorded Future News, a Bitdefender confirmou ter conhecimento da campanha, tendo detetado o site fraudulento no início de maio. "Monitorizamos a internet à procura de websites que utilizem typosquatting ou outras técnicas para induzir o utilizador em erro, fazendo-o acreditar que se trata de websites oficiais do Bitdefender", afirmou a empresa.

Os produtos da Bitdefender já identificam tanto o malware como o URL do site falso como maliciosos. A empresa está a colaborar com o seu fornecedor de DNS, a Cloudflare, e outros parceiros para remover completamente o site da internet.

Devido ao facto de o VenomRAT ser amplamente vendido como um serviço em fóruns de cibercrime, a atribuição desta campanha a um grupo específico permanece um desafio. "Os nossos esforços concentram-se em garantir que identificamos corretamente o VenomRAT e outras infeções por infostealers e que os bloqueamos antes que possam prejudicar os utilizadores da internet", concluiu a Bitdefender.

Nenhum comentário

Seja o primeiro!