É um dos maiores pesadelos digitais da atualidade: o roubo de contas online. A Google revelou, através do seu blog oficial do Workspace, que o roubo de cookies e tokens de autenticação está por trás de 37% das apropriações de contas bem-sucedidas. Para combater esta ameaça crescente, a empresa está a implementar três novas e importantes melhorias de segurança.

O problema tem-se agravado com a proliferação de software malicioso (infostealers) distribuído por email. Estes ataques conseguem roubar os dados de sessão que mantêm um utilizador ligado aos seus serviços, permitindo que os atacantes contornem até a autenticação multifator e entrem nas contas sem qualquer dificuldade.

Passkeys para todos: a primeira linha de defesa

A primeira grande novidade é a disponibilização de suporte para passkeys a todos os clientes do Google Workspace. Esta tecnologia oferece uma segurança robusta e uma maior facilidade de utilização, uma vez que as chaves de acesso estão diretamente ligadas a um dispositivo físico e são imunes a tentativas de phishing.

O suporte para passkeys já está disponível para mais de 11 milhões de clientes do Google Workspace, incluindo agora capacidades expandidas para os administradores, que podem auditar a adesão e restringir o uso de passkeys a chaves de segurança físicas.

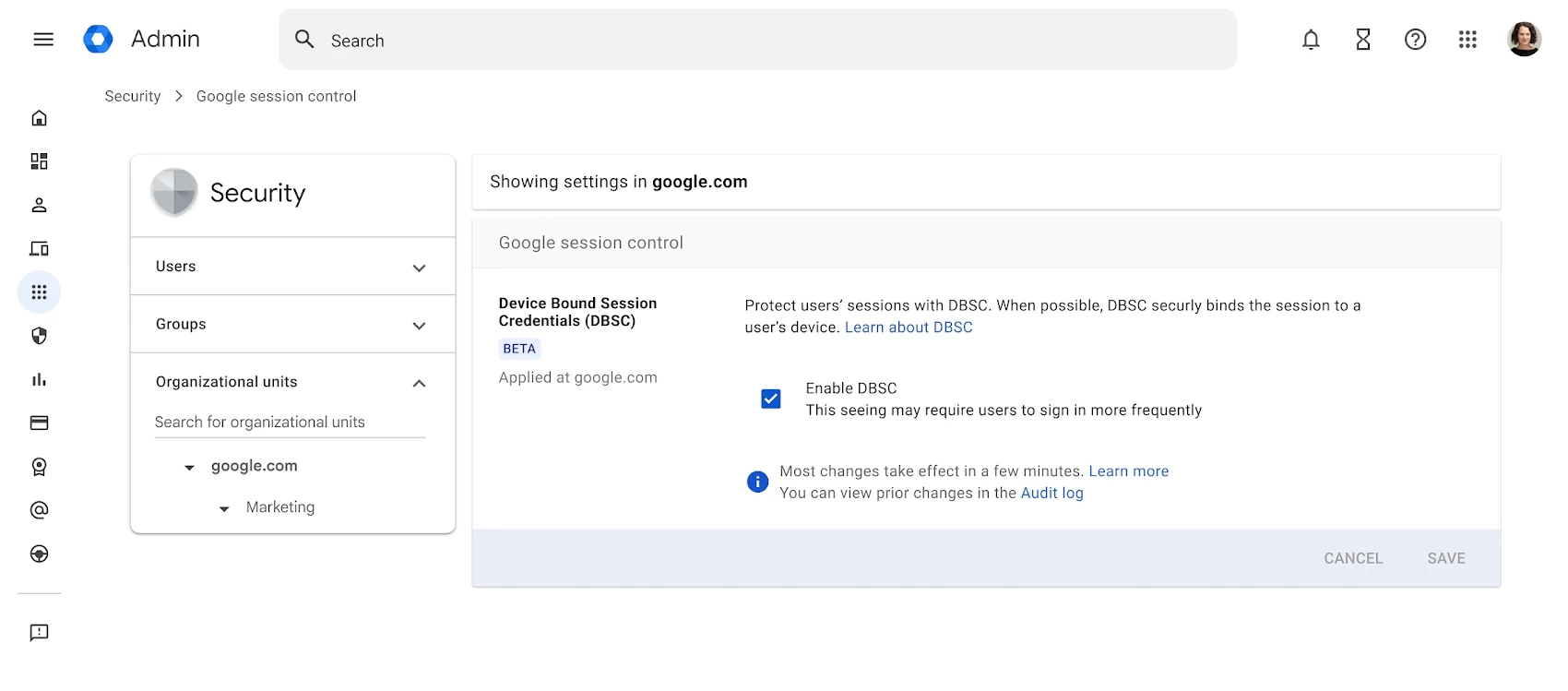

DBSC: o fim do roubo de cookies de sessão?

A segunda ferramenta chama-se Device Bound Session Credentials (DBSC) e já está disponível em beta aberta. Esta tecnologia foi desenhada para proteger o utilizador mesmo depois de já ter iniciado a sessão. O seu funcionamento é engenhoso: ao fazer login, o browser gera um par de chaves criptográficas (uma pública e uma privada). A chave privada permanece segura no dispositivo, idealmente num chip de segurança de hardware, enquanto a chave pública é enviada para o servidor da Google.

Para manter a sessão ativa, o servidor envia periodicamente um desafio que apenas o dispositivo com a chave privada correspondente consegue resolver corretamente. Desta forma, mesmo que um atacante consiga roubar o cookie de sessão, este será inútil no seu próprio computador por não possuir a chave privada necessária. De momento, esta funcionalidade está limitada ao Chrome para Windows.

Para se ter uma ideia do impacto, basta recordar o ataque sofrido em 2023 pelo famoso YouTuber de tecnologia Linus Sebastian. Os canais Linus Tech Tips e Techquickie foram comprometidos porque um membro da equipa abriu um ficheiro malicioso disfarçado de PDF num email de patrocínio. Esse ficheiro roubou os tokens de sessão do canal, dando controlo total aos atacantes para disseminar burlas de criptomoedas. O DBSC foi criado precisamente para tornar este tipo de ataque muito mais difícil.

Framework de sinais partilhados: a segurança colaborativa

Por último, a Google anunciou que, ainda este ano, irá introduzir uma framework de sinais partilhados (Shared Signals Framework - SSF). Na prática, isto permite que diferentes serviços de segurança comuniquem entre si de forma padronizada.

Se, por exemplo, o seu fornecedor de identidade detetar um comportamento suspeito ou um problema com a sua conta, poderá enviar um sinal instantâneo à Google para que esta termine imediatamente a sua sessão, bloqueando o acesso a potenciais invasores.

Nenhum comentário

Seja o primeiro!