Recentemente foi descoberta uma nova forma de malware para Android que é capaz não apenas de infetar os dispositivos, mas também de se “auto reinstalar” mesmo que os equipamentos sejam alvo de um reset completo.

Apelidado de “xHelper”, o malware foi descoberto pela empresa de segurança Symantec, e atualmente já se encontra a ser propagado em alguns dispositivos. A empresa afirma que pelo menos 75.000 dispositivos poderão encontrar-se infetados com o malware, a grande maioria localizados na China.

Apesar de este valor ser relativamente pequeno em comparação com todo o universo de dispositivos Android no mercado, este malware tem vindo a ganhar destaque pela forma como atua. O objetivo do mesmo passa por enviar notificações abusivas para o utilizador e alterar a página inicial do navegador utilizado no dispositivo.

O malware é propagado a partir de sites maliciosos que redireccionam os utilizadores para falsos sites de downloads de apps. Uma vez instalado, o malware procede com a sua atividade dentro do dispositivo.

Até ao momento não foram encontrados casos de aplicações dentro da Play Store contendo código que descarregue este malware, sendo que todos os equipamentos infetados aparentam ter sido de apps ou lojas externas.

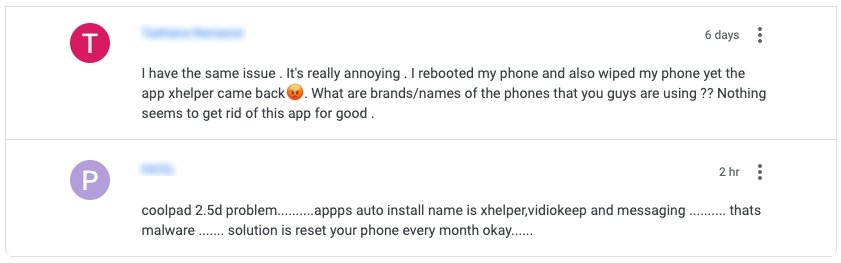

Apesar da atividade parecer “normal” no que respeita a um malware para Android, este caso especifico será mais grave, tendo em conta que o “xHelper” é capaz de se auto instalar nos dispositivos mesmo que seja feito um reset completo ao sistema.

Ou seja, mesmo que os utilizadores realizem o factory reset aos seus dispositivos, eliminando completamente todos os dados do mesmo e todas as contas da Google, o malware é capaz de ser auto reinstalar automaticamente no mesmo pouco tempo depois.

A forma como o malware consegue auto reinstalar-se no sistema é ainda desconhecida, apesar de existirem algumas suspeitas. Algumas fontes apontam que um dos culpados poderá ser o Chrome, que de alguma forma encontra-se a restaurar o ficheiro do malware ou a ser aproveitado para alguma vulnerabilidade que permite essa reinstalação.

Existe também a possibilidade de o ataque ser direcionado a um fabricante de smartphones especifico ou que tenha sido integrado diretamente na produção dos mesmos. Até ao momento todos os casos de infeção descobertas foram de dispositivos de marcas desconhecidas e a grande maioria de origem na China.

Outra possibilidade, e apontada como sendo uma das mais prováveis, o malware encontra-se a fazer uso do sistema de backup de dados das contas da Google para ser automaticamente instalado sempre que o utilizador configure as contas num novo equipamento. Ou seja, o malware é enviado para o backup das contas Google dos utilizadores, e sempre que este realiza o restauro dos dados o malware é também instalado no equipamento.

Seja qual for a forma, este é mais um exemplo da importância dos utilizadores terem atenção às apps que instalam nos seus equipamentos. Apesar de os casos de malware na Google Play Store terem vindo a aumentar, este ainda é um dos locais mais seguros para se instalar aplicações – sobretudo porque mesmo que sejam identificados casos de malware na loja, estes são rapidamente removidos assim que descobertos.

Nenhum comentário

Seja o primeiro!