Uma nova campanha de phishing está a utilizar uma falsa página de segurança de conta da Google para distribuir uma aplicação web capaz de roubar códigos de acesso únicos, endereços de carteiras de criptomoedas e até redirecionar o tráfego dos atacantes através dos navegadores das vítimas.

A burla recorre a técnicas de engenharia social para convencer os utilizadores de que estão a realizar uma verificação de segurança legítima. O processo leva à instalação inadvertida de uma Progressive Web App (PWA). Estas aplicações correm no navegador, mas podem ser instaladas como um programa independente, operando numa janela própria e sem os controlos habituais.

Como funciona a armadilha do falso alerta de segurança

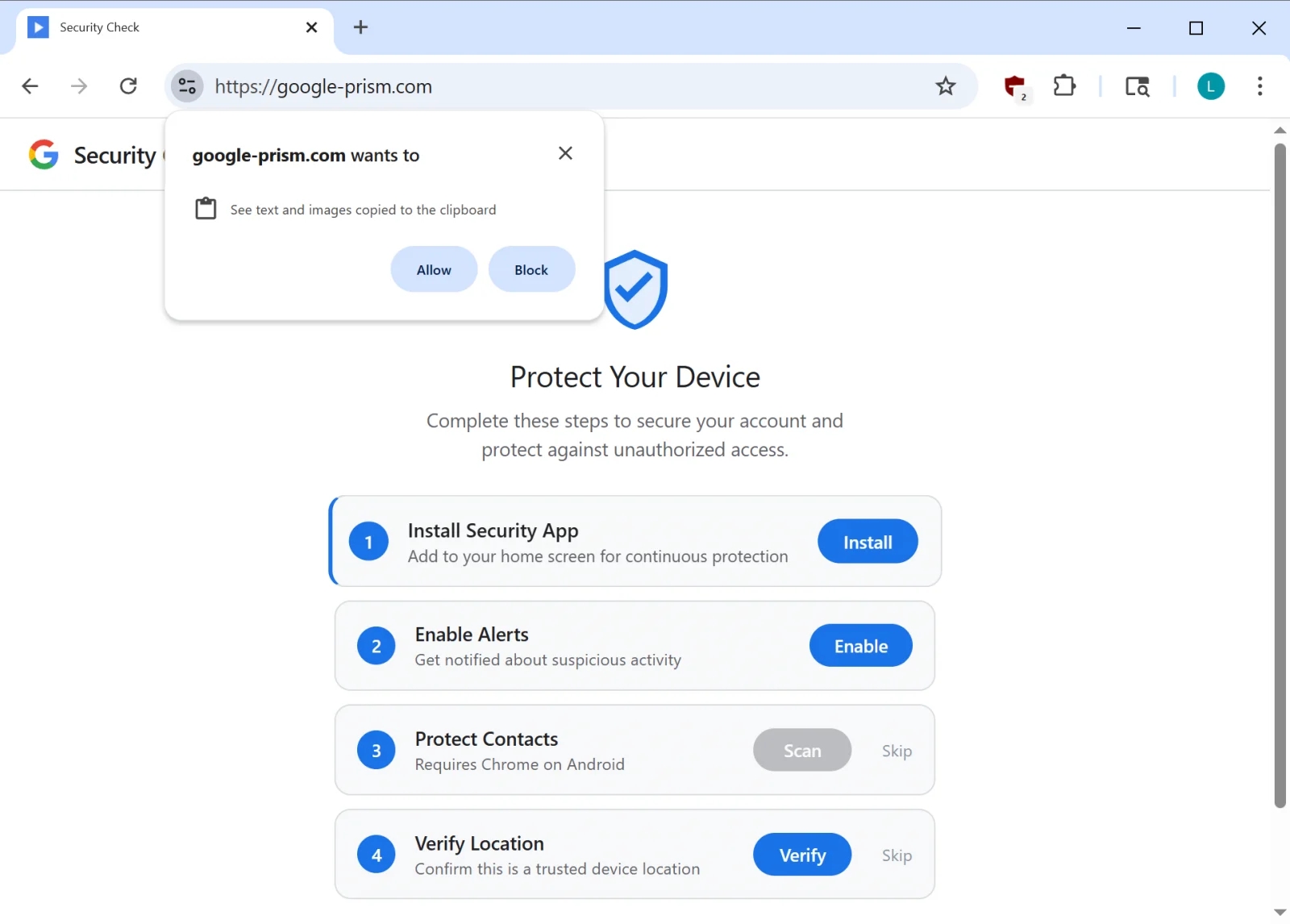

Os cibercriminosos operam através do domínio google-prism[.]com, apresentando um processo de configuração de quatro passos que solicita permissões de alto risco. Segundo os investigadores da empresa de cibersegurança Malwarebytes, esta aplicação maliciosa consegue extrair contactos, dados de localização GPS em tempo real e o conteúdo copiado para a área de transferência.

Além da recolha de dados, a PWA funciona como um proxy de rede e um analisador de portas internas. Isto permite que os atacantes encaminhem pedidos através do navegador da vítima, descobrindo outros equipamentos ativos na mesma rede local. O site falso também pede autorização para apresentar notificações, que são posteriormente usadas para enviar falsos alertas de segurança e forçar a vítima a abrir a aplicação novamente.

A ameaça utiliza ainda a API WebOTP em navegadores compatíveis para tentar intercetar códigos de verificação por SMS, verificando constantemente a existência de novos comandos. Em navegadores baseados em Chromium, como o Google Chrome, a funcionalidade de sincronização em segundo plano permite aos piratas informáticos manterem a ligação ao dispositivo comprometido de forma contínua, enquanto a aplicação estiver instalada.

O perigo estende-se aos telemóveis Android

Para os utilizadores que avançam com a suposta ativação de todas as funcionalidades de proteção, o esquema tenta descarregar um ficheiro APK para Android. Disfarçado de atualização crítica de segurança validada pela empresa, este ficheiro exige 33 permissões vitais do sistema, incluindo acesso a mensagens SMS, registo de chamadas, microfone e serviços de acessibilidade.

Este componente móvel inclui um teclado personalizado para registar tudo o que é escrito pelo utilizador, um sistema para escutar notificações a chegar e a capacidade de intercetar credenciais preenchidas automaticamente. Para dificultar a remoção, a aplicação regista-se como administradora do dispositivo e agenda alarmes para se reiniciar caso seja terminada forçosamente.

Os especialistas avisam que a empresa não realiza verificações de segurança através de janelas soltas em páginas web de terceiros, nem exige a instalação de software adicional para garantir a proteção da conta. Todas as definições legítimas estão centralizadas no portal oficial myaccount.google.com. Para quem suspeita ter sido afetado no telemóvel, é recomendado verificar a lista de aplicações por nomes como "Security Check" ou "System Service" (com o pacote com.device.sync) e proceder à revogação de acessos de administrador antes da desinstalação.

Nenhum comentário

Seja o primeiro!