A aplicação de mensagens do Telegram é conhecida por ser um meio seguro e privado de conversa entre utilizadores, mas foi recentemente descoberta uma falha zero-day, que pode ser usada para enganar os utilizadores do Android a instalar malware nos seus dispositivos.

A falha foi apelidada de “EvilVideo”, e descoberta pelos investigadores da empresa de segurança ESET. A mesma permite mascarar ficheiros APK (de aplicações) no Android como sendo conteúdos de vídeos quando partilhados diretamente por conversas do Telegram.

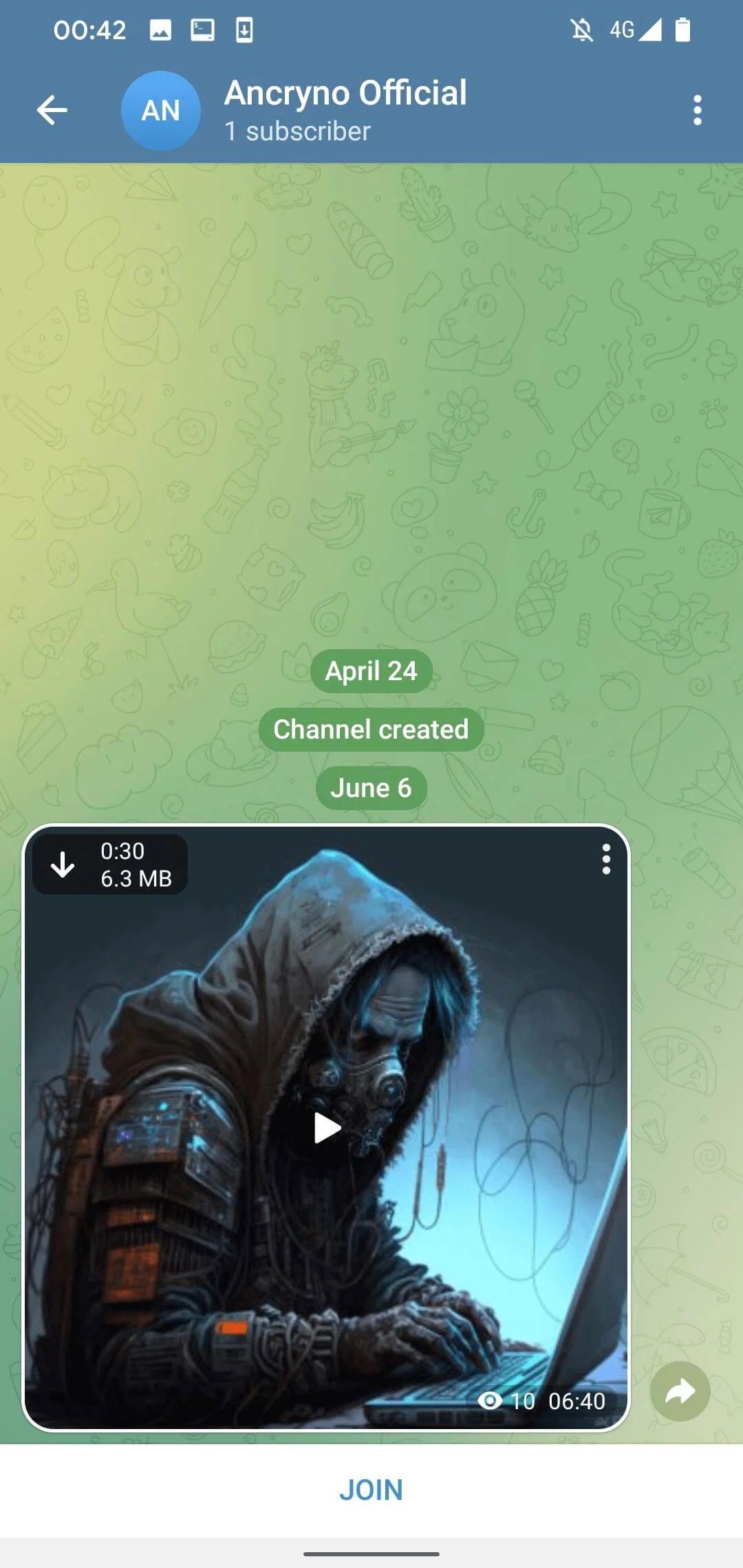

Um utilizador conhecido como “Ancryno” começou a vender esta falha em vários sites da dark web a 6 de Junho, portanto existe a forte possibilidade que a falha era conhecida antes disso, e antes de ter sido efetivamente corrigida. O mesmo indicava que a falha encontrava-se em todas as versões do Telegram v10.14.4 ou mais antigas.

A ESET terá contactado o Telegram sobre esta falha a 26 de Junho e 4 de Julho de 2024. A empresa da aplicação apenas respondeu na última data, tendo corrigido a falha com a versão 10.14.5, que foi lançada a 11 de Julho.

Ou seja, durante vários dias a falha esteve ativamente a ser explorada, com o potencial de ter afetado um largo número de utilizadores.

Basicamente, a falha permitia que os ficheiros APK, de aplicações para Android pudessem ser descarregados como ficheiros de vídeo dentro da app. Os utilizadores pensariam estar a descarregar um vídeo, quando na realidade estariam a instalar uma aplicação potencialmente maliciosa nos seus dispositivos.

A falha apenas afetava as versões do Telegram para Android, e apenas poderia ser explorada diretamente nessa plataforma. Os investigadores acreditam que a falha explorava a API da plataforma para enviar os ficheiros de aplicações como parecendo ser de vídeos.

O caso torna-se ainda mais grave se tivermos em conta que muitos utilizadores optam por descarregar automaticamente os conteúdos das conversas, sobretudo conteúdos multimédia. Como o ficheiro fazia-se passar como um vídeo, este poderia ser automaticamente descarregado para os dispositivos.

Será recomendado que os utilizadores atualizem as suas apps para a versão mais recente disponível, de forma a garantir que se encontram protegidos deste formato de ataques.

Nenhum comentário

Seja o primeiro!