O Pwn2Own Automotive 2026, que decorre esta semana em Tóquio, continua a expor vulnerabilidades críticas na indústria automóvel com um ritmo impressionante. Apenas no segundo dia do evento, integrado na conferência Automotive World, os investigadores de segurança garantiram 439.250 dólares em prémios monetários após a exploração bem-sucedida de 29 falhas do tipo zero-day.

A competição deste ano foca-se em tecnologias centrais para a mobilidade moderna, visando carregadores de veículos elétricos (VE) totalmente atualizados, sistemas de infoentretenimento (IVI) e sistemas operativos dedicados, como o Automotive Grade Linux.

Carregadores e sistemas de entretenimento na mira

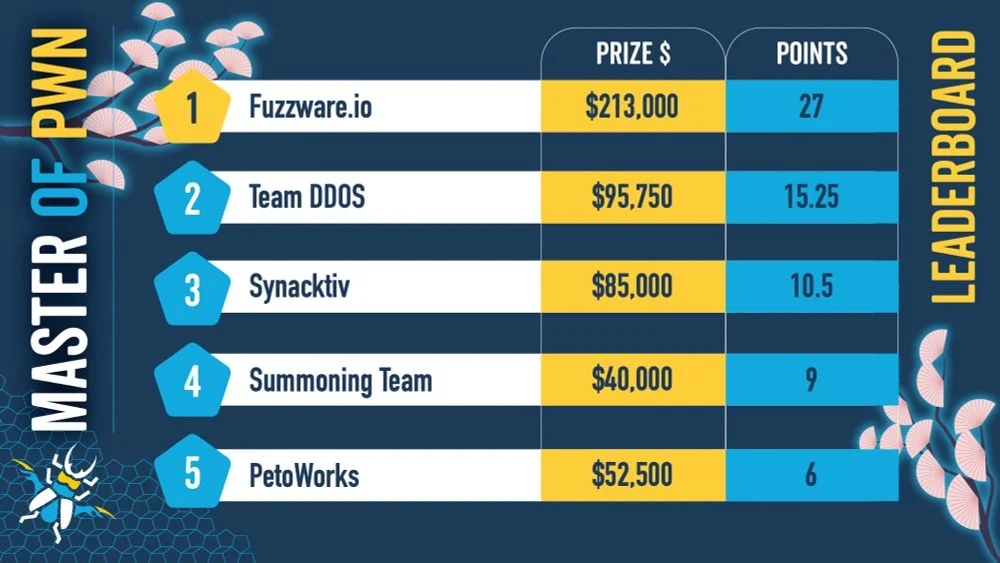

A liderar a tabela de classificações encontra-se a Fuzzware.io, que consolidou a sua posição ao somar mais 95.000 dólares no segundo dia. A equipa foi bem-sucedida ao atacar o controlador de carregamento Phoenix Contact CHARX SEC-3150, bem como as estações de carregamento ChargePoint Home Flex e Grizzl-E Smart 40A.

Outros especialistas também demonstraram falhas graves em equipamentos populares. Sina Kheirkhah, da Summoning Team, recolheu mais 40.000 dólares ao conseguir acesso "root" em recetores de navegação e multimédia da Kenwood e Alpine, além de explorar novamente o carregador da ChargePoint. Paralelamente, Rob Blakely e Hank Chen foram premiados com montantes idênticos por demonstrarem cadeias de exploits zero-day dirigidas ao Automotive Grade Linux e à estação de carregamento Alpitronic HYC50.

Este sucesso segue-se a um primeiro dia forte, onde a equipa Synacktiv conseguiu comprometer o sistema de infoentretenimento de um Tesla através de um ataque baseado em USB, além de obter execução de código ao nível de "root" num recetor de média digital da Sony.

Um ritmo de descobertas acelerado

No total dos dois primeiros dias de competição, os investigadores de segurança já amealharam 955.750 dólares em prémios, resultantes da exploração de 66 vulnerabilidades zero-day distintas. Estes números colocam a edição de 2026 no caminho para rivalizar ou superar anos anteriores; em 2024, por exemplo, o total de prémios ultrapassou os 1,3 milhões de dólares com hackers a comprometerem um carro da Tesla duas vezes.

A ação continua no terceiro dia, com equipas como a Slow Horses e a Juurin Oy a prepararem-se para atacar novamente estações de carregamento da Grizzl-E e Alpitronic, enquanto Ryo Kato tentará explorar o Autel MaxiCharger. É importante salientar que os fabricantes dispõem agora de 90 dias para desenvolver e lançar correções de segurança para estas falhas antes que a Zero Day Initiative as divulgue publicamente.

Nenhum comentário

Seja o primeiro!