Para quem perca os seus dispositivos da Apple, a empresa possui uma útil funcionalidade que permite localizar os mesmos de forma remota e até bloquear ou apagar os dados do mesmo. Ou seja, isto permite que os utilizadores bloqueiem um dispositivo remotamente e apenas introduzindo novamente os dados da conta da Apple será possível o acesso.

No entanto, parece que os criminosos encontram-se a desenvolver um novo método para contornar isto. Segundo o portal Índia Today, os criminosos agora encontram-se a aproveitar do pânico das vitimas que perderam os dispositivos na tentativa de obterem acesso aos equipamentos usando a própria conta dos mesmos.

O caso foi inicialmente revelado por um utilizador no Twitter, que confirmou a história. Este utilizador perdeu recentemente o seu iPhone 12, tendo rapidamente colocado o mesmo em modo “Perdido” na sua conta da Apple.

No entanto, uns dias mais tarde, o mesmo recebeu uma mensagem SMS no seu número de telefone, aparentemente enviada pelo sistema da Apple Find My, a notificar que o dispositivo tinha sido ligado e com um link para aceder à sua localização.

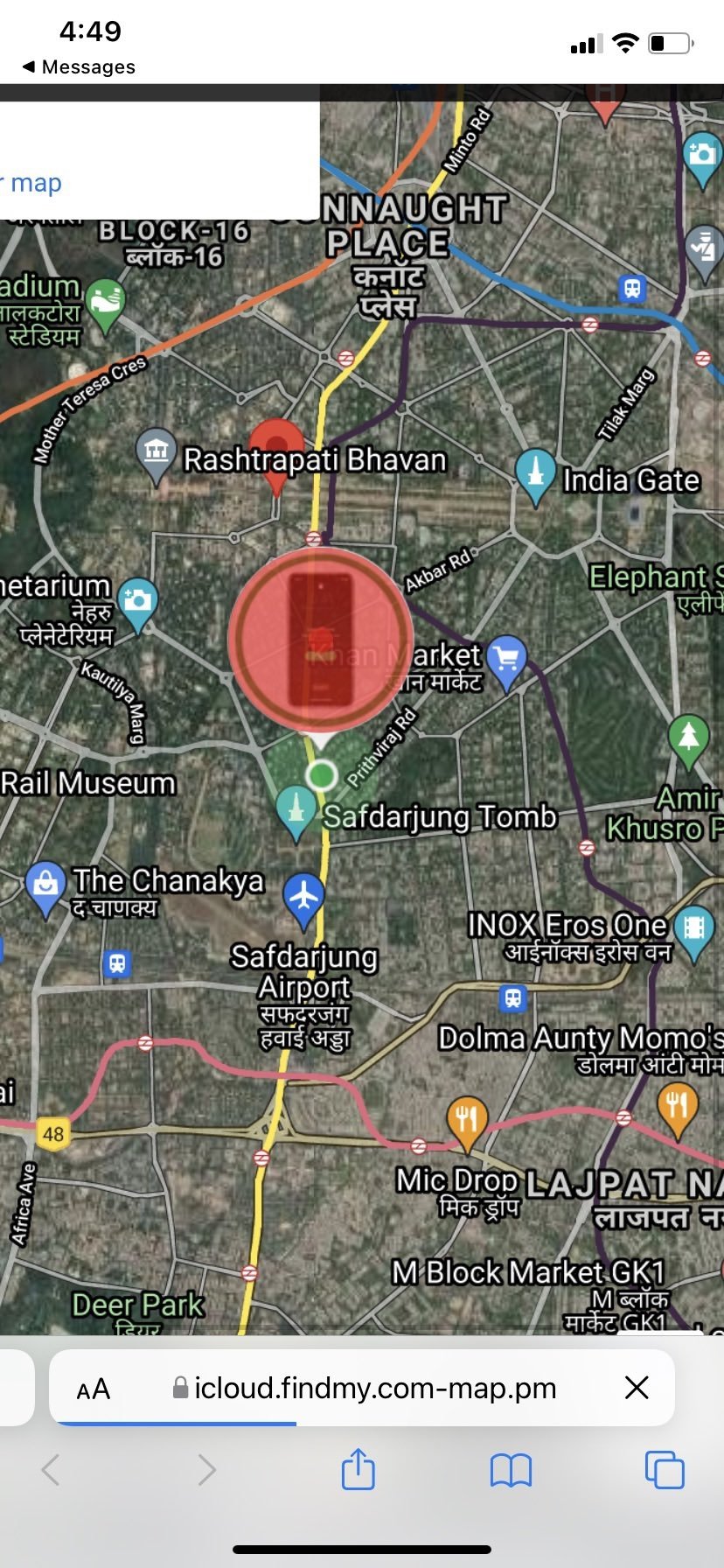

Ao clicar no link, o utilizador é redirecionado para um mapa que demonstra onde, supostamente, o dispositivo se encontra, e permite depois realizar as várias ações no mesmo - como apagar os dados ou bloquear. No entanto, é aqui que começa o esquema.

Para realizar as atividades, o utilizador necessita de colocar os seus dados de login na Apple no site enviado - algo que, para muita gente em pânico por perder o equipamento, certamente que o faz. No entanto, o site enviado é falso, sendo que os dados de login introduzidos são agora enviados diretamente para os criminosos.

Com estes dados, os mesmos podem agora desbloquear o dispositivo, algo que foi rapidamente feito. Em poucos minutos os criminosos procederam ao desbloqueio do dispositivo e removeram o mesmo da conta da Apple, ficando agora em total controlo dos mesmos.

Esta é uma lembrança para o facto que é sempre importante ter-se atenção ao local onde os dados de login estão a ser colocados, visto que nem tudo o que parece é. Neste esquema os criminosos tiram proveito do facto que as vítimas podem estar em pânico para recuperar os seus dispositivos, e não verificam atentamente o local onde estão a colocar os seus dados.

Nenhum comentário

Seja o primeiro!